Ayer apareció publicada en SIGNO una nueva carta del Presidente del Consejo General del Notariado. En esta carta se explican las decisiones adoptadas por el Consejo en los últimos meses.

Simplemente, desde Notarnet, quisiéramos aclarar y puntualizar dos cuestiones que creemos de relevancia y que tienen que ver con el nuevo servicio de digitalización y conservación del DNI.

En la carta puede leerse:

…las ineficiencias en los programas y en los escáneres suministrados a nuestras notarías por algunas casas de informática, renuentes a la hora de prestar su colaboración de cara a las decisiones adoptadas mediante escáneres y programas adecuados.

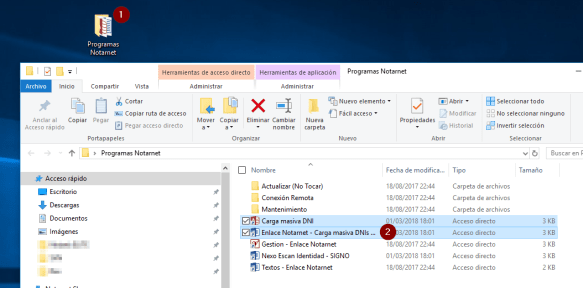

En cuanto a «los programas»: el software para digitalizar documentos de identidad, ESCAN Identidad, desarrollado por Notarnet:

- Ha digitalizado en los últimos años varios millones de documentos de identidad.

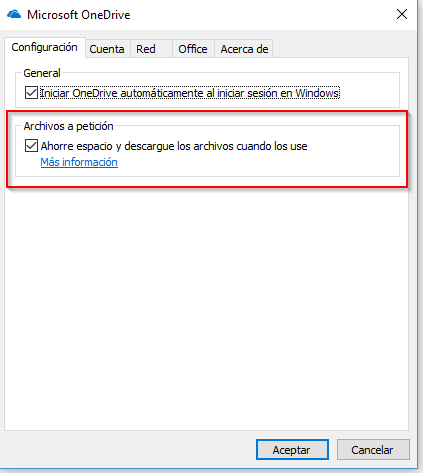

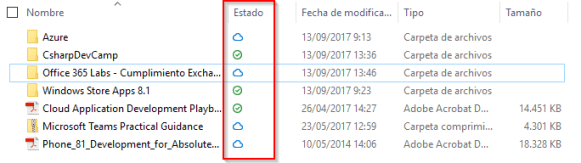

- Es compatible con casi cualquier escáner. El software se adapta a multifunciones, escáneres con driver TWAIN, escáneres de red, escáneres ScanSnap, etc. Prácticamente a la totalidad de ellos.

- Es capaz de digitalizar, realizar OCR y archivar según la legislación, todo tipo de documento de identidad (DNI, Tarjeta de Residencia, Pasaporte Español, Pasaporte de más de 80 nacionalidades, cédulas de países intracomunitarios, etc.)

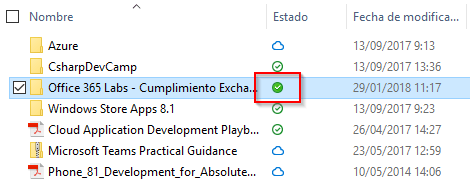

- Conserva una copia de todos los documentos de identidad del sujeto, indicando las fechas en las que se digitalizó y utilizó para la comparecencia ante el notario.

- Permite que la imagen del documento de identidad sea accesible de forma inmediata desde el software de gestión notarial.

- En el año 2015, DigiIdentidad (el motor en el que se basa ESCAN Identidad), fue reconocido y premiado como producto innovador a nivel europeo por Fujitsu.

En definitiva, es un software que está diseñado, programado y configurado, con la única misión de dar cumplimiento a las obligaciones legales y a facilitar, en lo máximo posible, el proceso de digitalización y archivado, y cumple sus objetivos sobradamente. Y, quizá, lo más importante: se adapta a la práctica totalidad de dispositivos de digitalización del que ya dispongan los notarios sin obligar a hacer una inversión adicional.

En cuanto a «los escáneres»: los escáneres que comercializa Notarnet, son dispositivos de primera calidad y con una robustez altamente contrastada:

- Fujitsu de la serie Fi (tales como el Fi-65F, Fi-7130, Fi-7160, etc.)

- Fujitsu de la serie SP (tales como el SP-1120, SP-1130)

- Fujitsu de la serie ScanSnap (tales como el IX-500)

Probablemente uno de los escáneres más comercializados por su versatilidad, calidad, software de OCR, y un largo etcétera, sea el Fujitsu ScanSnap IX-500. Notarnet, realizó el esfuerzo de investigación y programación, para que este escáner pudiera ser utilizado para digitalizar documentos de identidad, por ejemplo, para digitalizar lotes de documentos (el usuario introduce 3 o 4 documentos en el cargador ADF y se digitalizan y procesan en un solo lote).

Merece la pena indicar que, por limitaciones del software de Ancert, este tipo de escáneres quedó fuera de la lista de compatibles con su software de digitalización. Debe quedar claro: este tipo de escáneres digitaliza perfectamente documentos de identidad; por tanto, en todo caso, es el software de Ancert el que puede presentar ineficiencias al no ser capaz de integrarlos (en concreto los escáneres que no tienen «driver TWAIN«)

Por último, quisiéramos añadir que, en Notarnet, solo nos mueve diseñar y desarrollar las mejores herramientas para nuestros clientes, dedicando todo nuestro esfuerzo a ello; siempre intentando adaptarnos a las necesidades del cliente y, por supuesto, pensando en todas las obligaciones a las que debe dar cumplimiento y de la forma más eficaz posible.