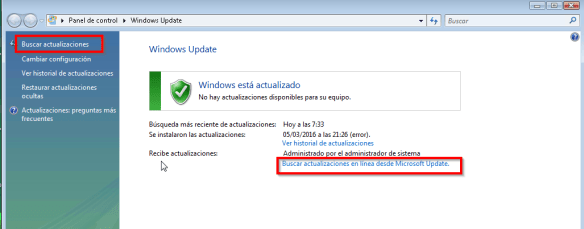

Otra vez estamos bajo un «ciberataque» (que conste que lo de ciberataque me parece una exageración; no es más que un brote de malware); esta vez con otro malware de tipo Ransomware. Y otra vez todo el mundo pone el foco en sistemas Windows que no estén actualizados con las últimas actualizaciones que Microsoft publica periódicamente.

Sin embargo, en este caso (también con el anterior brote de WannaCry), se hacía mención del protocolo de comunicación SMB en su versión 1. Microsoft, además, recomendaba eliminar (o deshabilitar) la versión 1 de este protocolo de todos los equipos y servidores.

Merece la pena mencionar que esta versión tiene publicada una vulnerabilidad que los creadores de malware pueden aprovechar para atacar a los equipos de la misma red local donde se encuentra el equipo infectado inicialmente. Y, lo más importante, todas las versiones de Windows tienen habilitado este protocolo por defecto. Esto, en la práctica, lo que quiere decir es que un equipo infectado buscará en la red equipos que tengan activo SMB v1 y lo infectarán encriptando todos los archivos. Dicho en el sentido opuesto: si un equipo se infecta, no podrá propagarse por la red local si todos los equipos y servidores tienen desactivado SMB v1.

Dicho esto, la solución parece fácil: vamos a quitar el protocolo SMB v1. Pero… ¡siempre hay un pero!

En una red informática, habitualmente, no solo acceden al servidor los PCs o portátiles; hay otros dispositivos que deben interactuar con el servidor: por ejemplo, equipos multifunción que escanean documentos y los envían a alguna carpeta del servidor. Y el problema aparece cuando se comprueba que al deshabilitar el protocolo SMB v1, la multifunción deja de poder enviar documentos.

Si el equipo multifunción no admite otra versión del protocolo SMB (v2 o v3) no se podrá deshabilitar. Por ello es muy importante ponerse en contacto con el fabricante del equipo en cuestión y comprobar si existe algún tipo de actualización del firmware, y si esta, tiene opción para utilizar una versión actual de SMB.

En cualquier caso, os dejo un enlace donde se explica muy bien cómo deshabilitar el protocolo SMB v1 (sólo para técnicos).

De todas formas, será con esta u otra vulnerabilidad del sistema, pero sólo es cuestión de tiempo que caigamos en la trampa. Así que, por favor, ten siempre copias de seguridad (si es posible desconectadas, tipo Cloud Backup y similares).

Espero os sirva de ayuda.